Sigurnosni istraživači Instituta Fraunhofer pronašli su ozbiljne sigurnosne probleme u devet upravitelja lozinki za Android koje su analizirali u sklopu svojih istraživanja.

Upravitelji lozinkama popularna su opcija kada se radi o pohrani podataka za provjeru autentičnosti. Svi obećavaju sigurnu pohranu lokalno ili na daljinu, a neke mogu dodati i druge značajke kao što su stvaranje lozinke, automatsko prijavljivanje ili spremanje važnih podataka, kao što su brojevi kreditnih kartica ili igle.

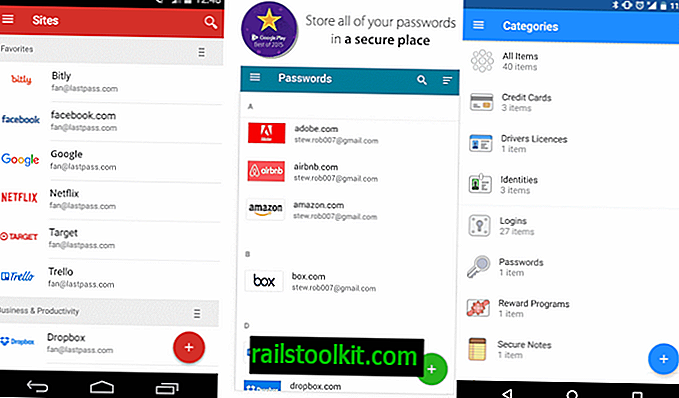

Nedavno istraživanje Instituta Fraunhofer promatralo je devet upravitelja lozinki za Googleov operativni sustav Android sa sigurnosnog stajališta. Istraživači su analizirali sljedeće upravitelje lozinki: LastPass, 1Password, My Passwords, Dashlane Password Manager, Informaticore's Password Manager, F-Secure KEY, Keepsafe, Keeper i Avast Passwords.

Neke od aplikacija imaju više od 50 milijuna instalacija, a sve najmanje 100 000 instalacija.

Menadžeri zaporki na sigurnosnoj analizi Androida

Zaključak tima trebao bi se brinuti tko implementira upravitelj lozinki na Android. Iako nije jasno postoje li i druge aplikacije za upravljanje lozinkama za Android, ranjivosti, postoji barem šansa da to doista i bude.

Ukupni rezultati bili su vrlo zabrinjavajući i otkrili su da aplikacije za upravljanje lozinkama, usprkos njihovim tvrdnjama, ne pružaju dovoljno zaštitnih mehanizama za pohranjene lozinke i vjerodajnice. Umjesto toga, oni zloupotrebljavaju povjerenje korisnika i izlažu ih visokim rizicima.

Najmanje jedna sigurnosna ranjivost utvrđena je u svakoj aplikaciji koju su istraživači analizirali. To seže čak i do nekih aplikacija koje pohranjuju glavni ključ u običan tekst, a druge pomoću tvrdo kodiranih kriptografskih ključeva u kodu. U drugom slučaju, instalacija jednostavne pomoćne aplikacije izdvojila je lozinke pohranjene u aplikaciji za lozinku.

Tri ranjivosti identificirane su samo u sustavu LastPass. Prvo tvrdo kodirani matični ključ, zatim curenje podataka u pretraživanju pretraživača, a na kraju i ranjivost koja utječe na LastPass na Androidu 4.0.x i nižem, što napadačima omogućuje krađu spremljene glavne lozinke.

- SIK-2016-022: Tvrdi kodirani glavni ključ u sustavu LastPass Password Manager

- SIK-2016-023: Privatnost, curenje podataka u pretraživanju LastPass

- SIK-2016-024: Pročitajte privatni datum (pohranjeni masterpassword) od LastPass Password Manager-a

Četiri ranjivosti identificirane su u Dashlaneu, još jednoj popularnoj aplikaciji za upravljanje lozinkama. Te ranjivosti omogućile su napadačima da čitaju privatne podatke iz mape aplikacije, zloupotrebe curenja podataka i izvrše napad kako bi izvukli glavnu lozinku.

- SIK-2016-028: Pročitajte privatne podatke iz mape aplikacije u Dashlane upravitelju lozinkom

- SIK-2016-029: Propuštanje podataka o Google pretraživanju u pregledniku Dashlane Password Manager

- SIK-2016-030: Napad napada vađenje matične riječi iz Dashlane upravitelja lozinki

- SIK-2016-031: curenje poddomena u internom pregledniku Dashlane Password Manager

Popularna aplikacija 1Password četiri Androida imala je pet ranjivosti, uključujući probleme s privatnošću i propuštanje lozinke.

- SIK-2016-038: curenje poddomena u internom pregledniku 1Password

- SIK-2016-039: Https nadogradnju na http URL prema zadanom u 1Password Internal Browser

- SIK-2016-040: Naslovi i URL-ovi nisu šifrirani u bazi podataka 1Password

- SIK-2016-041: Pročitajte privatne podatke iz mape aplikacije u 1Password Manager

- SIK-2016-042: Pitanje privatnosti, Informacije su stigle do dobavljača 1Password Manager

Potpuni popis analiziranih aplikacija i ranjivosti možete pogledati na web mjestu Fraunhofer Institute.

Napomena : Sve otkrivene ranjivosti popravile su tvrtke koje razvijaju aplikacije. Neki su popravci još u razvoju. Preporučuje se ažuriranje aplikacija što je prije moguće ako ih pokrenete na svojim mobilnim uređajima.

Zaključak istraživačkog tima prilično je poražavajući:

Iako to pokazuje da su čak i najosnovnije funkcije upravitelja lozinki često ranjive, ove aplikacije nude i dodatne značajke koje mogu, opet, utjecati na sigurnost. Otkrili smo da se, na primjer, funkcije automatskog popunjavanja aplikacija mogu zloupotrijebiti za krađu spremljenih tajni iz aplikacije za upravljanje lozinkom pomoću napada „skrivenog krađe identiteta“. Za bolju potporu automatskog popunjavanja obrazaca zaporki na web stranicama, neke aplikacije nude vlastite web preglednike. Ovi su preglednici dodatni izvor ranjivosti, kao što je propuštanje privatnosti.

Sada vi : Koristite li program za upravljanje lozinkom? (putem vijesti Hacker)